搜索到

147

篇与

的结果

-

passwd 命令:修改linux用户密码 一、命令简介passwd 命令用于更改用户密码。二、命令参数passwd [options] [username] 一些常用的选项包括: -l, --lock: 锁定用户账号,禁止用户登录。 -u, --unlock: 解锁用户账号,允许用户登录。 -d, --delete: 删除用户密码,允许用户使用空密码登录。 -e, --expire: 强制用户在下次登录时更改密码。 三、命令示例 修改当前用户的密码 passwd 按照提示验证当前密码,然后输入新密码。 修改指定用户的密码,如用户 soulio sudo passwd soulio 按照提示验证 sudo 权限,然后输入新密码。注意事项:使用强密码,并定期更改密码以保护系统安全。

passwd 命令:修改linux用户密码 一、命令简介passwd 命令用于更改用户密码。二、命令参数passwd [options] [username] 一些常用的选项包括: -l, --lock: 锁定用户账号,禁止用户登录。 -u, --unlock: 解锁用户账号,允许用户登录。 -d, --delete: 删除用户密码,允许用户使用空密码登录。 -e, --expire: 强制用户在下次登录时更改密码。 三、命令示例 修改当前用户的密码 passwd 按照提示验证当前密码,然后输入新密码。 修改指定用户的密码,如用户 soulio sudo passwd soulio 按照提示验证 sudo 权限,然后输入新密码。注意事项:使用强密码,并定期更改密码以保护系统安全。 -

nohub:后台执行 一、命令简介nohup 用于在退出终端时保持进程在后台运行。帮助nohup --help 在线示例curl cheat.sh/nohup 二、命令参数nohup 命令 nohup 命令会忽略挂断(hangup)信号(SIGHUP),允许执行的命令在用户注销后继续运行。 通常与 & 符号结合使用,将命令放入后台执行。 选项 -n: 将标准输出追加到文件而不是覆盖。 -p: 不将进程 ID 写入到 nohup.out 文件中。 三、命令示例 基本用法:启动一个命令,忽略挂断信号,并将输出重定向到 nohup.out 文件:nohup ./mycommand & 重定向输出到指定文件:将输出重定向到名为 output.log 的文件:nohup ./mycommand > output.log & 追加输出到文件:使用 -n 选项将输出追加到 output.log 文件:nohup -n ./mycommand >> output.log & 不写入进程 ID:使用 -p 选项不将进程 ID 写入到输出文件:nohup -p ./mycommand > output.log & 在特定目录运行命令:切换到特定目录,然后在该目录下运行命令:cd /path/to/directory nohup ./mycommand & 使用日期时间作为输出文件名:将输出重定向到以当前日期时间命名的文件:nohup ./mycommand > "mycommand_$(date +%Y%m%d_%H%M%S).log" & 注意事项 nohup 不会影响标准错误输出。如果需要,你可以单独重定向标准错误输出:nohup ./mycommand > output.log 2>&1 & 这将标准错误也重定向到 output.log 文件。 如果不指定输出文件,nohup 默认将输出重定向到当前工作目录下的 nohup.out 文件。 如果在执行 nohup 命令时没有指定 &,则命令将在前台运行,即使 nohup 会使它忽略挂断信号。 nohup 命令在执行时不会将进程放入后台,所以需要与 & 结合使用来真正地使进程在后台运行。 如果你的终端会话被关闭,使用 nohup 的进程通常不会受到影响,但如果你的系统关闭或重启,则进程会终止。对于确保进程在系统重启后继续运行,你可能需要使用其他工具,如 systemd、cron 的 @reboot 功能或 init.d 脚本。

nohub:后台执行 一、命令简介nohup 用于在退出终端时保持进程在后台运行。帮助nohup --help 在线示例curl cheat.sh/nohup 二、命令参数nohup 命令 nohup 命令会忽略挂断(hangup)信号(SIGHUP),允许执行的命令在用户注销后继续运行。 通常与 & 符号结合使用,将命令放入后台执行。 选项 -n: 将标准输出追加到文件而不是覆盖。 -p: 不将进程 ID 写入到 nohup.out 文件中。 三、命令示例 基本用法:启动一个命令,忽略挂断信号,并将输出重定向到 nohup.out 文件:nohup ./mycommand & 重定向输出到指定文件:将输出重定向到名为 output.log 的文件:nohup ./mycommand > output.log & 追加输出到文件:使用 -n 选项将输出追加到 output.log 文件:nohup -n ./mycommand >> output.log & 不写入进程 ID:使用 -p 选项不将进程 ID 写入到输出文件:nohup -p ./mycommand > output.log & 在特定目录运行命令:切换到特定目录,然后在该目录下运行命令:cd /path/to/directory nohup ./mycommand & 使用日期时间作为输出文件名:将输出重定向到以当前日期时间命名的文件:nohup ./mycommand > "mycommand_$(date +%Y%m%d_%H%M%S).log" & 注意事项 nohup 不会影响标准错误输出。如果需要,你可以单独重定向标准错误输出:nohup ./mycommand > output.log 2>&1 & 这将标准错误也重定向到 output.log 文件。 如果不指定输出文件,nohup 默认将输出重定向到当前工作目录下的 nohup.out 文件。 如果在执行 nohup 命令时没有指定 &,则命令将在前台运行,即使 nohup 会使它忽略挂断信号。 nohup 命令在执行时不会将进程放入后台,所以需要与 & 结合使用来真正地使进程在后台运行。 如果你的终端会话被关闭,使用 nohup 的进程通常不会受到影响,但如果你的系统关闭或重启,则进程会终止。对于确保进程在系统重启后继续运行,你可能需要使用其他工具,如 systemd、cron 的 @reboot 功能或 init.d 脚本。 -

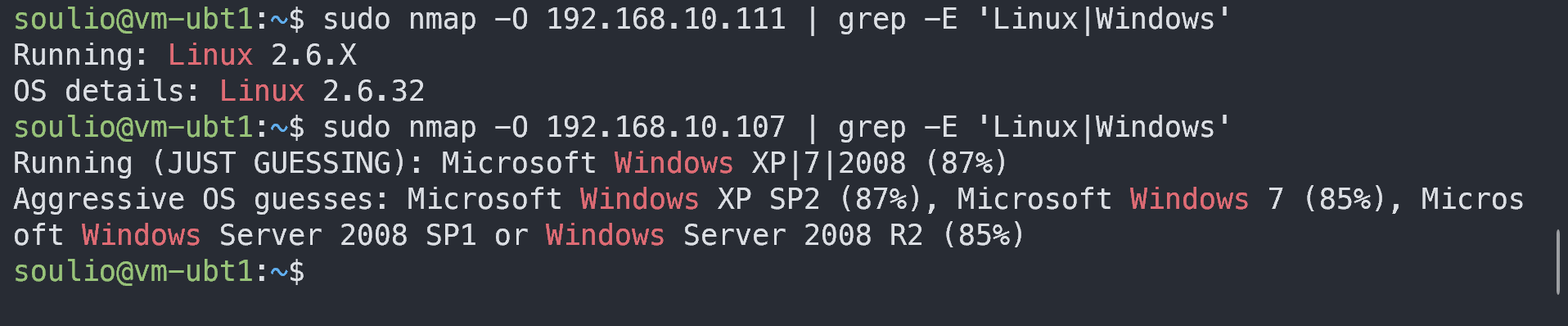

nmap 命令:网络扫描 一、命令简介nmap(Network Mapper)是一个开放源代码的网络探测和安全审核的工具。它最初由Fyodor Vaskovich开发,用于快速地扫描大型网络,尽管它同样适用于单个主机。nmap的功能包括: 发现主机上的开放端口 确定目标主机上运行的服务和版本信息 探测操作系统、防火墙规则和设备类型 执行详细的TCP/IP栈指纹识别 在线示例curl cheat.sh/nmap 二、命令参数nmap [扫描类型] [选项] {目标} 参数 -sP 或 -sn:仅进行ping扫描,不进行端口扫描。 -sS:TCP SYN扫描(半开放扫描),不完成TCP握手过程。 -sT:TCP全连接扫描,完成TCP握手过程。 -p:指定要扫描的端口,可以是单个端口或端口范围(如 -p 80 或 -p 1-1000)。 -Pn:不进行ping扫描,直接进行端口扫描。 -O:启用操作系统检测。 -A:启用操作系统检测、版本检测、脚本扫描和traceroute。 -oN:将结果以普通格式保存到文件。 -oX:将结果以XML格式保存到文件。 -oG:将结果以Grep格式保存到文件。 -v:提高输出信息的详细程度。 -T<0-5>:设置扫描的计时模板(0=慢速扫描,5=快速扫描)。 三、命令示例扫描一个特定子网内的所有主机 基本扫描:扫描目标主机上开放的端口。% nmap 192.168.10.104 PORT STATE SERVICE 22/tcp open ssh 111/tcp open rpcbind 3128/tcp open squid-http 扫描指定端口:扫描目标主机上指定的端口或端口范围。nmap -p 80,443 192.168.10.104 # 扫描80和443端口 nmap -p 1-1000 192.168.10.104 # 扫描1到1000号端口 识别操作系统:尝试识别目标主机上运行的操作系统。sudo nmap -O 192.168.10.104 服务版本检测:扫描目标主机上开放端口上运行的服务版本。貌似扫描不到Windows主机。% nmap -A 192.168.10.104 PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 9.2p1 Debian 2+deb12u1 (protocol 2.0) 综合扫描:执行操作系统检测、服务版本检测、脚本扫描和路由跟踪。貌似扫描不到Windows主机。nmap -A 192.168.10.111 隐藏扫描:尝试不被目标主机的防火墙检测到。sudo nmap -sS 192.168.10.111 扫描整个子网:扫描一个特定子网内的所有主机。nmap 192.168.10.0/24 进行详细扫描并保存结果nmap -A -oN scan_results.txt 192.168.10.111 扫描排除特定端口:扫描目标主机,但排除一些特定的端口。nmap 192.168.10.111 --exclude-ports 22,25 扫描列表中的目标:从一个文件中读取多个目标,并扫描它们。nmap -iL target_list.txt 注意事项: 未经授权对网络进行扫描可能会被视为非法行为。

nmap 命令:网络扫描 一、命令简介nmap(Network Mapper)是一个开放源代码的网络探测和安全审核的工具。它最初由Fyodor Vaskovich开发,用于快速地扫描大型网络,尽管它同样适用于单个主机。nmap的功能包括: 发现主机上的开放端口 确定目标主机上运行的服务和版本信息 探测操作系统、防火墙规则和设备类型 执行详细的TCP/IP栈指纹识别 在线示例curl cheat.sh/nmap 二、命令参数nmap [扫描类型] [选项] {目标} 参数 -sP 或 -sn:仅进行ping扫描,不进行端口扫描。 -sS:TCP SYN扫描(半开放扫描),不完成TCP握手过程。 -sT:TCP全连接扫描,完成TCP握手过程。 -p:指定要扫描的端口,可以是单个端口或端口范围(如 -p 80 或 -p 1-1000)。 -Pn:不进行ping扫描,直接进行端口扫描。 -O:启用操作系统检测。 -A:启用操作系统检测、版本检测、脚本扫描和traceroute。 -oN:将结果以普通格式保存到文件。 -oX:将结果以XML格式保存到文件。 -oG:将结果以Grep格式保存到文件。 -v:提高输出信息的详细程度。 -T<0-5>:设置扫描的计时模板(0=慢速扫描,5=快速扫描)。 三、命令示例扫描一个特定子网内的所有主机 基本扫描:扫描目标主机上开放的端口。% nmap 192.168.10.104 PORT STATE SERVICE 22/tcp open ssh 111/tcp open rpcbind 3128/tcp open squid-http 扫描指定端口:扫描目标主机上指定的端口或端口范围。nmap -p 80,443 192.168.10.104 # 扫描80和443端口 nmap -p 1-1000 192.168.10.104 # 扫描1到1000号端口 识别操作系统:尝试识别目标主机上运行的操作系统。sudo nmap -O 192.168.10.104 服务版本检测:扫描目标主机上开放端口上运行的服务版本。貌似扫描不到Windows主机。% nmap -A 192.168.10.104 PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 9.2p1 Debian 2+deb12u1 (protocol 2.0) 综合扫描:执行操作系统检测、服务版本检测、脚本扫描和路由跟踪。貌似扫描不到Windows主机。nmap -A 192.168.10.111 隐藏扫描:尝试不被目标主机的防火墙检测到。sudo nmap -sS 192.168.10.111 扫描整个子网:扫描一个特定子网内的所有主机。nmap 192.168.10.0/24 进行详细扫描并保存结果nmap -A -oN scan_results.txt 192.168.10.111 扫描排除特定端口:扫描目标主机,但排除一些特定的端口。nmap 192.168.10.111 --exclude-ports 22,25 扫描列表中的目标:从一个文件中读取多个目标,并扫描它们。nmap -iL target_list.txt 注意事项: 未经授权对网络进行扫描可能会被视为非法行为。 -

nice 命令:调整程序执行的优先级 一、命令简介nice 命令用于调整程序的执行优先级。优先级范围从 -20(最高优先级)到 19(最低优先级)。默认情况下,大多数程序以 0 的优先级开始运行。只有 root 用户可以将进程调整为更高的优先级(负值)。普通用户只能增加程序的 nice 值,即降低其优先级。帮助:nice --help 在线帮助:curl cheat.sh/nice 二、命令参数nice -n 优先级 程序 -n, --adjustment=N:指定程序的 nice 值,即优先级。N 的取值范围是 -20 到 19。 三、命令示例 示例 1:以默认降低的优先级运行命令nice command 这将以比默认优先级稍低的优先级运行 command。 示例 2:以指定的优先级运行命令nice -n 10 command 这将以优先级 10 运行 command。 示例 3:以最高优先级运行命令(需要 root 权限)sudo nice -n -20 command 这将以最高优先级 -20 运行 command。因为增加优先级需要 root 权限,所以这里使用了 sudo。 示例 4:查看进程的 nice 值在这个示例中,我们不直接使用 nice 命令,而是使用 ps 命令来查看进程的优先级。ps -l 在输出中,NI 列显示了进程的 nice 值。 示例 5:在后台以低优先级运行脚本nice -n 19 ./my_script.sh & 这将以优先级 19 在后台运行 my_script.sh 脚本。 注意:只有 root 用户可以将进程调整为更高的优先级(负值)。普通用户只能增加程序的 nice 值,即降低其优先级。

nice 命令:调整程序执行的优先级 一、命令简介nice 命令用于调整程序的执行优先级。优先级范围从 -20(最高优先级)到 19(最低优先级)。默认情况下,大多数程序以 0 的优先级开始运行。只有 root 用户可以将进程调整为更高的优先级(负值)。普通用户只能增加程序的 nice 值,即降低其优先级。帮助:nice --help 在线帮助:curl cheat.sh/nice 二、命令参数nice -n 优先级 程序 -n, --adjustment=N:指定程序的 nice 值,即优先级。N 的取值范围是 -20 到 19。 三、命令示例 示例 1:以默认降低的优先级运行命令nice command 这将以比默认优先级稍低的优先级运行 command。 示例 2:以指定的优先级运行命令nice -n 10 command 这将以优先级 10 运行 command。 示例 3:以最高优先级运行命令(需要 root 权限)sudo nice -n -20 command 这将以最高优先级 -20 运行 command。因为增加优先级需要 root 权限,所以这里使用了 sudo。 示例 4:查看进程的 nice 值在这个示例中,我们不直接使用 nice 命令,而是使用 ps 命令来查看进程的优先级。ps -l 在输出中,NI 列显示了进程的 nice 值。 示例 5:在后台以低优先级运行脚本nice -n 19 ./my_script.sh & 这将以优先级 19 在后台运行 my_script.sh 脚本。 注意:只有 root 用户可以将进程调整为更高的优先级(负值)。普通用户只能增加程序的 nice 值,即降低其优先级。 -

netstat 命令:网络监控 一、命令简介netstat 用于显示当前系统的网络连接、路由表、接口统计信息、伪装连接和组播成员等信息。这个命令对于网络管理、故障排查和网络编程都非常有用。安装netstat:apt install net-tools 选项:netstat --help 用法示例:curl cheat.sh/netstat 二、命令参数netstat 选项 选项 -a 或 --all:显示所有连接和监听端口。 -t:仅显示 TCP 连接。 -u:仅显示 UDP 连接。 -n:不解析名称,显示数字地址。 -p:显示进程标识符和程序名称,需要 root 权限。 -l:仅显示处于监听状态的套接字。 -r:显示路由表。 -i:显示网络接口表。 在Windows系统中,netstat 命令的使用略有不同,但基本参数是相似的。Windows中的 netstat 还可以与 findstr 命令配合使用来过滤输出。常用组合tlnr:列出所有正在监听的 TCP 端口,以及到达这些端口的路由信息。[root@localhost soulio]# netstat -tlnr Kernel IP routing table Destination Gateway Genmask Flags MSS Window irtt Iface 0.0.0.0 192.168.10.1 0.0.0.0 UG 0 0 0 eth0 192.168.10.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0 192.168.122.0 0.0.0.0 255.255.255.0 U 0 0 0 virbr0 三、命令示例显示所有 TCP 连接:netstat -at 显示所有 UDP 连接:netstat -au 显示所有监听端口:netstat -l 显示所有连接并显示进程标识符和程序名称:netstat -p 显示路由表信息:netstat -r 显示网络接口信息:netstat -i 显示处于监听状态的 TCP 端口:netstat -ntl 结合选项使用显示所有 TCP 和 UDP 端口以及对应的进程:netstat -tunlp 显示所有连接,不解析主机名和端口名:netstat -an 注意事项 由于网络和信息安全的重要性,使用 netstat 查看网络连接时,应注意保护个人隐私和公司信息安全,避免信息泄露。同时,对于系统管理员来说,定期检查网络连接状态,可以帮助发现潜在的安全问题,如未授权的连接尝试等。 在某些 Linux 发行版中,netstat 命令已经被 ss 命令取代,因为 ss 提供了更多的功能并且执行速度更快。ss 命令的使用方式与 netstat 相似。ss -t # 显示 TCP 连接 ss -u # 显示 UDP 连接 ss -pl # 显示进程和程序名称

netstat 命令:网络监控 一、命令简介netstat 用于显示当前系统的网络连接、路由表、接口统计信息、伪装连接和组播成员等信息。这个命令对于网络管理、故障排查和网络编程都非常有用。安装netstat:apt install net-tools 选项:netstat --help 用法示例:curl cheat.sh/netstat 二、命令参数netstat 选项 选项 -a 或 --all:显示所有连接和监听端口。 -t:仅显示 TCP 连接。 -u:仅显示 UDP 连接。 -n:不解析名称,显示数字地址。 -p:显示进程标识符和程序名称,需要 root 权限。 -l:仅显示处于监听状态的套接字。 -r:显示路由表。 -i:显示网络接口表。 在Windows系统中,netstat 命令的使用略有不同,但基本参数是相似的。Windows中的 netstat 还可以与 findstr 命令配合使用来过滤输出。常用组合tlnr:列出所有正在监听的 TCP 端口,以及到达这些端口的路由信息。[root@localhost soulio]# netstat -tlnr Kernel IP routing table Destination Gateway Genmask Flags MSS Window irtt Iface 0.0.0.0 192.168.10.1 0.0.0.0 UG 0 0 0 eth0 192.168.10.0 0.0.0.0 255.255.255.0 U 0 0 0 eth0 192.168.122.0 0.0.0.0 255.255.255.0 U 0 0 0 virbr0 三、命令示例显示所有 TCP 连接:netstat -at 显示所有 UDP 连接:netstat -au 显示所有监听端口:netstat -l 显示所有连接并显示进程标识符和程序名称:netstat -p 显示路由表信息:netstat -r 显示网络接口信息:netstat -i 显示处于监听状态的 TCP 端口:netstat -ntl 结合选项使用显示所有 TCP 和 UDP 端口以及对应的进程:netstat -tunlp 显示所有连接,不解析主机名和端口名:netstat -an 注意事项 由于网络和信息安全的重要性,使用 netstat 查看网络连接时,应注意保护个人隐私和公司信息安全,避免信息泄露。同时,对于系统管理员来说,定期检查网络连接状态,可以帮助发现潜在的安全问题,如未授权的连接尝试等。 在某些 Linux 发行版中,netstat 命令已经被 ss 命令取代,因为 ss 提供了更多的功能并且执行速度更快。ss 命令的使用方式与 netstat 相似。ss -t # 显示 TCP 连接 ss -u # 显示 UDP 连接 ss -pl # 显示进程和程序名称